是的,Signal 的通信内容(端到端加密)无法被直接解密或“看到”,但防火墙仍然可以对 Signal 进行拦截。

-

拦截连接,而非破解内容

防火墙虽然无法读取 Signal 的加密消息,但可以通过识别它的服务器 IP 地址、域名或数据包特征(如 TLS 握手时的 SNI 字段),阻断 Signal 客户端与服务器之间的网络连接,这就像你在路上拦下一辆密封的装甲车——你看不到里面装了什么,但你可以不让它通过。 -

Signal 的抗封锁机制

Signal 内置了一些对抗封锁的技术:- 域名前置:曾通过伪装成访问其他合法网站(如 Cloudflare、Google)来绕过封锁,但近年来,由于各国防火墙升级了检测手段(如识别特定的 TLS 特征),该方法有时会失效。

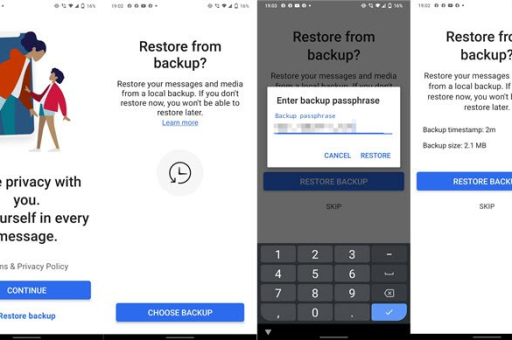

- 代理功能:Signal 支持手动设置代理服务器,甚至内置了“审查规避”选项(如使用 Tor 或特定的代理)。

- Moonshine 等实验性桥接:利用 HTTPS 隧道、WebSocket 等协议进行伪装。

-

实际封锁效果(以中国为例)

Signal 的官方服务器多数已被列入防火墙的封锁列表,在不使用 VPN/代理的情况下,直接连接 Signal 通常无法成功(即使使用 DNS 加密或 DNS over HTTPS 也无济于事,因为封锁主要基于 IP 和协议特征),用户需要借助外部代理(如 Shadowsocks、V2Ray 等)才能正常使用。 -

- 技术上:防火墙可以成功拦截 Signal 的默认连接,阻碍用户访问。

- 内容上:防火墙无法读取、篡改或破解 Signal 的加密消息。

- 对用户的影响:如果你身处严格封锁的环境,直接使用 Signal 可能无法建立连接;需要通过其他代理工具才能绕开封锁。

“Signal 防火墙能拦截吗” 的答案是:能拦截(阻止连接),但无法破解内容,如果你需要规避封锁,需要配置额外的翻墙工具,同时请注意,在部分国家/地区,使用规避工具本身可能存在法律风险。

版权声明:除非特别标注,否则均为本站原创文章,转载时请以链接形式注明文章出处。